miércoles, 1 de abril de 2009

La BBC infecta 22000 ordenadores

De esta manera pudieron comprobar que para realizar un ataque DDoS a la compañía PrevX, sólo necesitaron utilizar 60 equipos infectados.

Posteriormente se ordeno a los equipos infectados que comenzaran a enviar Spam a dos cuentas de correo creadas por el programa, las que luego de un par de horas vieron copadas sus bandejas de entrada con los llamados “correos no deseados”.

Sistema Operativo Android para portátiles

Asus, después de realizar varias pruebas, ha determinado que el nuevo sistema operativo Android, puede correr perfectamente en un portátil.

El Sistema Operativo desarrollado por Google, es un sistema de código abierto (similar a Linux). Esto significa que cualquier desarrollador puede crear aplicaciones, o en el caso de Asus, incluso adaptarlo para ser incorporado en ultraportátiles.

Por ello, Asus ha decidido lanzar al mercado una gama de netbooks con sistema operativo Android de serie.

Incorporando el Sistema Operativo Android en portátiles, la rivalidad comercial de Microsoft y Google aumentaría en el mercado del software, el cual es controlado por Microsoft en más de un 90%.

Instalar el Sistema Operativo Android en un portátil, viene a ser como instalar Windows Mobile. Son adaptaciones especiales para equipos especiales.

WWW2009. El congreso Internacional World Wide Web en Madrid.

El evento estará presidido por el Príncipe de Asturias, quién inaugurará el WWW2009.

En este Congreso, más de 1.000 profesionales e investigadores de todo el mundo compartirán y discutirán los aspectos clave de Web en el presente y el futuro. Unos de los puntos donde se prevé que se hará más hincapié, serán temas relacionados con las búsquedas en navegadores, interfaz de usuario y protección de datos.

En el WWW2009 se abordarán también temas tales como la credibilidad de la información en la Web, televisión interactiva, redes sociales, Web 2.0 y Widgets para móviles.

Durante la celebración del WWW2009, coincide también el W4A (Conferencia internacional sobre accesibilidad Web), cuyo tema principal será la Accesibilidad Web para personas de la tercera edad.

El precio por participar en las ponencias del WWW2009 será de 500 euros. ''Se trata de un evento que es muy caro de organizar, pero hemos reducido la cuota al máximo'', dijo Juan Quemada, profesor de la ETSIT de la Politécnica de Madrid.

Las jornadas del WWW2009 contarán con la presencia de Tim Berners-Lee, inventor de la Web y Vinton Cerf, más conocido como el “Padre de Internet”.

Google pone en marcha YOUTUBE EDU

Por el momento se encuentran un poco más de 200 cursos completos de las principales universidades que incluyen a MIT, Stanford, UC Berkeley, UCLA, Yale y IIT / IIS. Sin embargo aún no hay presencia latinoamericana en estos contenidos.

Recordemos que la actividad y visibilidad en la Web es un buen indicador del impacto y prestigio de las universidades. Tan solo este año solo 13 instituciones de Latinoamérica que figuran en el Top 500 de de Instituciones de Educación Superior con presencia en la Web.

Creo que es un buen momento para que las universidades en Latinoamérica aprovechen los nuevos modelos que ofrece Internet (Medios sociales, Licencias Creative Commons, Podcast, Blogs, etc.) para fomentar la educación y la calidad de sus publicaciones electrónicas.

Uno de los trabajos interesantes que uno puede encontrar en Youtube Edu es el punto de vista del profesor de Física James Kakalios de la Universidad de Minnesota sobre la película Watchmen, donde explica la física detrás de los superhéroes.

Pobrecitos

Esto suena perfecto en una economía que ha visto cientos de miles de despidos en la industria durante los últimos meses.

No te dejes engañar. Detrás de esta conocida estrategia de Marketing y de Relaciones Públicas, se esconden las siguientes cifras:

- El año pasado, Google se gastó US$508.764 en beneficios para el CEO Eric Schmidt, de los cuales US$106.201 corresponden a viajes y vuelos pagados para su familia y amigos. Además posee 9.372.740 acciones del tipo B de Google lo que equivalen a unos US$3,3 mil millones.

- Larry Page tiene en la actualidad 29.148.614 acciones con un valor estimado de US$10,1 mil millones.

- Sergey Brin es dueño de 28.611.862 de acciones de Google, que equivalen a US$9,9 mil millones.

Así cualquiera optaría por un salario de US$1. ¿No crees?.

El fin del soporte para XP y la llegada de Windows 7 RC

Pero ahora con la llegada de Windows 7 una vez más intentarán matar a XP. Su primer paso será terminar con el soporte gratuito de Windows XP que finaliza el 14 de abril. El segundo paso es permitir que cualquier persona pueda probar su nuevo sistema operativo, obteniendo una copia gratuita de Windows 7 RC que estará disponible a finales de Mayo y que estará disponible de forma privada en la última semana de abril.

Esto significa que su versión candidata contiene todas las características de la versión final que podría revelarse de manera oficial (a menos que surjan cambios antes o después del RC-escrow, RC1 y pre-RTM) entre diciembre de 2009 y enero de 2010. La actual versión conocida es la de Windows 7 Build 7057, pero se sabe que la última Build referenciada será la 7061 compilada el 11 de marzo.

Actualización: Tal como menciona @Victor San Juan la última versión conocida es la 7068 (filtrada en torrents) compilada el 21 de marzo, pero desde hace un par de horas ya se habla del Build 7070."

lunes, 30 de marzo de 2009

Firefox lanza el parche para su grave vulnerabilidad

Mozilla ha anunciado una actualización de la versión 3.0.8 de su navegador después de que se diera a conocer una vulnerabilidad en Firefox. De hecho, sólo han pasado dos días desde que se diera a conocer el fallo y la disponibilidad del parche.

Pero, además, esta actualización también corrige un error descubierto por la firma TippingPoint en su concurso Pwn2Own, que premiaba a aquellos hackers que localizasen errores de seguridad en los principales navegadores del mercado.

Los desarrolladores de Mozilla han descrito esta disponibilidad como una “actualización de mucha seguridad”, ya que ambos errores subsanados eran calificados como “críticos”. Con ambos se podría comprometer la seguridad de un usuario, haciéndole ver páginas web con código malicioso, lo que permitiría a un atacante instalar software no autorizado en el sistema de la víctima. Este tipo de ataques, denominado drive-by download, se están volviendo muy populares en los últimos años.

Por último, cabe señalar que la próxima actualización de Firefox, la 3.0.9, está prevista para el 21 de abril.

Herramientas contra Downadup/Conficker

Son varios los fabricantes que en estos momentos tienen a disposición de los usaurios diferentes antídotos contra el último de los grandes virus que está circulando por Internet. Empezando por orden alfabético, la primera herramienta es la que propone BitDefender.

Pero no es la única. Así, desde Rusia Kaspersky también tiene habilitada en su página web una herramienta para que los usuarios puedan protegerse de este gusano Downadup.

Algo que también se puede hacer con la herramienta de McAfee, quien también pone a disposición de todos los navegantes su solución.

Panda, por su parte, propone dos tipos de herramientas. Así, y además de la utilidad que se puede descargar desde su web, la compañía también propone una herramienta específica para evitar que el usuario se vea afectado por este virus a través de dispositivos USB.

También es gratuita la herramienta que han habilitado desde la compañía Symantec.

Mientras, desde Trend Micro proponen HouseCall, una solución también preparada para detectar y eliminar este gusano.

Por último, pero no por ello menos importante, también es recomendable llevar a cabo la Actualización Windows que la propia Microsoft lleva recomendando desde que se descubriera este gusano.

Suerte.

domingo, 22 de marzo de 2009

Conficker programado para actuar el 1 de abril

Mientras unos creen que mediante el virus se tomará el control para formar una Freenet, otros aseguran que el gusano podría ser usado para ataques del tipo DoS o para recolectar información personal como sugiere Stefan Savage de la Universidad de California, en donde se crearía un ”Dark Google” del bajo mundo para estafadores que buscan datos a través de todas las computadoras infectadas.

El gusano explota una vulnerabilidad en el servicio Windows Server usado por Windows 2000, Windows XP, Windows Vista, Windows Server 2003, Windows Server 2008, y el beta de Windows 7.

sábado, 21 de marzo de 2009

¿Qué consecuencias puede tener la compra de Sun Microsystems por IBM?

Gmail: 5 segundos para arrepentirte de tu correo

En 10 segundos toman el control de un Mac gracias a Safari

Charlie Miller nuevamente obtuvo el primer lugar en la competencia de hacking que se realiza cada año en Vancouver, Canada.

Charlie Miller nuevamente obtuvo el primer lugar en la competencia de hacking que se realiza cada año en Vancouver, Canada.Tux se toma un receso por una noble causa

Google Chrome para Linux viene en camino

Hoy les contamos que ya hay una versión pre-alpha de este navegador. Esto significa que hay una versión que está en pleno desarrollo y no necesariamente va a funcionar bien, pero es un primer paso.

Este port de Chrome nos muestra una interfaz GTK que funcionará igual que la interfaz de Windows.

Los sitios que hemos probado funcionan bien, pero no hay seguridad de que se comporte bien con todos. Algunas características como las pestañas, los marcadores o la ventana de opciones aún no se han implementado.

A pesar de esto, Chromium se comporta bastante bien para su nivel de madurez, incluso ya se siente más ligero que Firefox.Los usuarios de Ubuntu pueden experimentar con este navegador gracias a que está disponible una versión empaquetada en los repositorios PPA. Dado el estado del desarrollo, es una versión que se actualiza diariamente, y no está probada en profundidad.

jueves, 12 de marzo de 2009

Si Microsoft lanzara la Viagra

Qué significa realmente 98 en Windows 98

10 cosas que debes saber sobre Windows 7

- Windows 7 esta basado en la arquitectura de Windows Vista, pero mejorado en gran parte gracias a los tres años sobre el tiempo de desarrollo de Vista y la retro-alimentación de los socios de negocios y clientes de Microsoft.

- Esto probablemente ya lo habías escuchado, pero nunca es tarde para recordarlo: Windows 7 es notablemente más rápido que Windows Vista y Microsoft espera que lo sea aun más en su versión final.

- La gran mayoría de los controladores (drivers) para Windows Vista son compatibles con Windows 7, por ende no tendrás el eterno problema de hardware ‘incompatible’ con un nuevo sistema operativo.

- Tiene capacidad multitáctil con los nuevos controladores (incluso en hardware táctil que no soporta oficialmente multitouch como la línea HP TouchSmart).

- Microsoft tiene tanta fe en Windows 7, que diversos empleados al interior de la compañía lo están ocupando en ambientes de producción. Hablamos de empleados que no necesariamente tienen que ver con el desarrollo de este producto y como sistema operativo de uso diario.

- Como les contamos anteriormente, varias de las aplicaciones incluidas en versiones anteriores fueron refrescadas. Entre ellas Wordpad, que ahora se acerca más en capacidades a Word 2007. Esta aplicación ahora es capaz de leer archivos Office Open XML (DOCX).

- El nuevo Windows Experience Index es calculado de la misma forma que en el pasado (usando el mismo algoritmos del Windows System Assessment Tool o WinSAT), salvo que en esta ocasión, la nota máxima no es 5.9, sino 6.9.

- Es oficial que habrá diversos sabores, tal como ocurrió con Vista. Sin embargo la lista no esta cerrada y no descartan ofrecer más versiones que las que hemos escuchado a la fecha.

- Se podrá actualizar desde Windows Vista a Windows 7 sin necesidad de formatear, siempre que ambas licencian sean con el mismo idioma. De lo contrario, el sistema respaldara algunos archivos en una carpeta .old. Para los usuarios que salten de Windows XP a 7, tendrán que hacer una instalación fresca.

- Aun no hay una fecha oficial de lanzamiento. En mayo veremos el primer RC (Release Candidate).

martes, 10 de marzo de 2009

IPv6 sigue sin tener éxito en Internet

Sólo un pequeño porcentaje de las páginas en Internet soportan el protocolo IPv6, a pesar incluso de que esta tecnología ha empezado a ser una obligación por parte del gobierno de Estados Unidos y de que la Comisión Europea ya instó a las empresas a migrar hacia IPv6 hace casi un año.

La empresa de seguimiento en Internet Pingdom muestran que sólo un cuatro por ciento de Internet soporta el protocolo IPv6. Es más, si se examina el tráfico en la mayor centralita AMS-IX, sólo el 0,25 por ciento del tráfico en Internet es IPv6. Teniendo en cuenta que se supone que para 2012 todo el tráfico en Internet debería estar sujeto a este protocolo, Pingdom califica la actual situación como una “crisis”.

Leo Vegoda, responsable en la ICANN, no considera que la “palabra crisis sea una manera útil de caracterizar la situación. Es evidente que se necesita hacer aún mucho trabajo, pero éste se puede conseguir y, en la mayoría de los casos, ya se ha empezado a hacer”. Sin embargo, Pingdom recuerda que ya en 2002 se vaticinaba que IPv6 sería un protocolo de adopción plena en 2007, por lo que el portavoz de esta empresa considera que “la adopción de este estándar tenía que haberse acelerado hacer 2 ó 3 años pero en la actual situación, podríamos decir que habrá de pasar una década para que IPv6 sea algo masivo”. Vegoda considera que la situación cambiará cuando las direcciones IP no estén disponibles de manera gratuita. “IPv6 exige un espacio de dirección mayor y para algunos ISP que venden un servicio basado en IPv4 este mayor espacio no es muy relevante mientras tenga espacio IPv4, que se puede obtener de manera casi gratuita desde un RIR (Regional Internet Registry)”.

Sin embargo, se muestra convencido de que esta situación ya está cambiando. “Los mayores ISP son conscientes, y desde hace tiempo, de esta situación y se dan cuenta de que serán los primeros afectados cuando los grandes bloques de dominios IPv4 no estén disponibles sin coste”.

La buena noticia es que parece que Europa está mejor posicionada que el resto del mundo, al menos según Derek Morr, de la Universidad de Pensilvania, que mantiene un blog sobre IPv6.

Dimensión Data y Cisco anuncian servicios para la evolución de los centros de datos

Por su parte, Juan Carlos Escobar, director de desarrollo de negocio para Data Center de Cisco, afirma que, “gracias a un completo catálogo de productos para centros de datos, a los programas de canal y a los incentivos de financiación mejorados con el programa Data Center VIP, estamos ayudando a crear magníficas oportunidades para nuestros socios, como es el caso de Dimension Data, que podrán acelerar su crecimiento, diferenciación y rentabilidad”. En la actualidad, más del 80 por ciento de los ingresos de Dimension Data proceden de Cisco.

Telefónica pasará a llamarse Movistar (siempre)

A Perder Tiempo: El juego de Gates vs. Jobs

lunes, 9 de marzo de 2009

Comandos de red típicos

Ping -t: se hace ping hasta que pulsemos Ctrl+C para detener los envíos.

Ping -a: devuelve el nombre del host.

Ping -l: establece el tamaño del búffer. Por defecto el valor es 32.

Ping -f: impide que se fragmenten los paquetes.

Ping -n (valor): realiza la prueba de ping durante un determinado numero de ocasiones.

Ping -i TTL: permite cambiar el valor del TTL. TTL sería sustituido por el nuevo valor.

Ping -r (nº de saltos): indica los host por los que pasa nuestro ping (máximo 9) .

Ping -v TOS: se utiliza en redes avanzadas para conocer la calidad del servicio.

Tracert -d: no resuelve los nombres del dominio.

Tracert -h (valor): establece un nº máximo de saltos.

PatchPing -h (nº de saltos): nº máximo de saltos.

PatchPing -n: no se resuelven los nombres de host.

PatchPing -6: obliga a utilizar IPV6

Ipconfig /all: ofrece información detallada sobre todas las tarjetas de red y conexiones activas.

Ipconfig /renew: renueva petición a un servidor DHCP

Ipconfig /release: libera la Ip asignada por DHCP

Ipconfig /registerdns: registra todos los nombres DNS

Ipconfig /flushdns: borrar todas las entradas DNS.

Net Send: Envía un mensaje a traves del servicio mensajero

Net Start: Inicia un servicio de Windows

Net Stop: Detiene un servicio de Windows

Net Share: Indica qué recursos comparte la máquina

Net View: Indica a qué máquinas se tiene acceso mediante la red

Net Sessions: Indica quiénes han entrado en nuestros recursos compartidos

Net Time * /SET: Sincroniza la hora con una máquina de la red

Net User: Crea o elimina usuarios

Net Localgroup: Crea o elimina grupos

Netstat -e: muestras las estadísticas Ethernet

Netstat -n muestra direcciones y puertos en forma de número.

Netstat -o: muestra que programa está asociado a la conexión activa

Netstat - p (protocolo): permite especificar qué protocolo se desea ver.TCP/UDP

Netstat -s: muestra estadísticas clasificadas por protocolo.

Nbtstat -c: lista los nombres Netbios y los relaciona a una IP.

Route PRINT: muestra la tabla completa de rutas.

Route ADD (red_destino) MASK (mascara_destino) (puerta de enlace) [METRICmetrica] [IF interfaz]: Añade una ruta. Con el modificador -p (route add -p ...)hace la ruta persistente, de manera que se mantendrá aunque se reinicie elequipo.

Route DEL (red_destino) MASK (mascara_Destino) [puerta de enlace]: Elimina la ruta especificada. Admite caracteres comodines.

Route CHANGE (red_destino) MASK (mascara_destino) (IP_salida/siguientesalto) [METRIC metrica] [IF interfaz]: Modifica la metrica o la puerta de enlace en una ruta existente.

Apagado automático

Inicio -> Configuración -> Panel de Control, haces doble clic sobre el icono Opciones de energía.

Una vez que se abra la ventana pinchas en la Pestaña APM, luego marcas la opción que sale que es Habilitar la compatibilidad con la administración de energía, ahora aceptas todo y cierras las ventanas, y listo para el apagado automático.

Apagado rápido del equipo

Vamos a crear un acceso directo en el escritorio para apagar el equipo, rápidamente:

Abrimos el bloc de notas, para ello Inicio->Todos los programas->Accesorios->Bloc de notas.

Escribimos: shutdown -s -t 05 -f

Salvamos el fichero como apaga.bat en C:\documents & settings\ el nombre de tu carpeta personal\Escritorio

El comando shutdown usado con el parametro -s apaga el sistema. El parametro -t es seguido del numero los segundos que se esperará para que se apague el sistema. El parametro -f hace que se cierren todas las aplicaciones sin preguntar (si quieres que se te pregunte lo puedes omitir).

Liberar memoria RAM

Acelerar el Menu Inicio

jueves, 5 de marzo de 2009

Kumo.com. El nuevo buscador de Microsoft

Microsoft Corp. Está probando a nivel interno, una nueva versión de su servicio de búsqueda online. La maniobra se puso en marcha después de que el gigante de Gates intentase comprar por un valor de 47.5 mil millones de dólares a Yahoo.

Microsoft Corp. Está probando a nivel interno, una nueva versión de su servicio de búsqueda online. La maniobra se puso en marcha después de que el gigante de Gates intentase comprar por un valor de 47.5 mil millones de dólares a Yahoo.MSI Winki: Sistema operativo instantáneo para desktops

martes, 3 de marzo de 2009

Ensamblador ofrece desde esta semana actualización gratuita a Windows 7

El plan contempla que todos los equipos cuyo precio sea superior a los USD$1.000 y que incluyan Windows Vista Ultimate 64-bit, podrán ser actualizados a una versión similar de Windows 7, cuando éste último sea lanzado por Microsoft.

La razón para lanzar tan anticipadamente este plan, se basa en el hecho que muchos usuarios han postergado la compra de nuevos equipos, a la espera de que Windows 7 sea lanzado de forma oficial.

Según el presidente de la compañía evaluarán la alternativa de ofrecer la actualización para las otras versiones de Vista.

El programa oficial de actualizaciones de Microsoft será lanzado el 28 de Junio, por lo que no son pocos los consumidores que han decido esperar hasta esa fecha para actualizar sus equipos, luego de las favorables críticas que ha recibido el nuevo Sistema Operativo de Microsoft. Totalmente opuesto a lo que sucedió con Vista.

2Big2Send - Envía ficheros de hasta 4 Gb

Básicamente, lo que te ofrece este sitio es una serie de planes y programas para poder enviar archivos pesados en la red. Hay tres planes disponibles: el primero es totalmente gratuito y te permite subir ficheros hasta un tamaño de 1 Gb.

Pero también hay planes de pago que incluyen características como extender la vida online de expiración del fichero, así como evitarte los anuncios en la página, y de paso puedes subir archivos, no ya de 1Gb, sino de hasta 4 Gb.

Cómo iniciar sesión en Windows Server 2003 con el modo a prueba de errores

1. Inicie el equipo y presione la tecla F8 cuando finalice la Comprobación automática de encendido (POST).

2. En el menú Opciones avanzadas de Windows, utilice las teclas de dirección para seleccionar Modo a prueba de errores y, a continuación, presione ENTRAR.

4. Inicie sesión en Windows como Administrador. Si se le pide, seleccione uno de los elementos de la lista ¿Por qué se apagó el equipo inesperadamente? y, a continuación, haga clic en Aceptar.

5. Haga clic en Aceptar en el mensaje que indica que Windows se ejecuta en modo a prueba de errores.

6. Haga clic en Inicio, haga clic con el botón secundario del mouse (ratón) en Mi PC y, después, haga clic en Administrar.

7. Expanda Usuarios y grupos locales, haga clic en Usuarios, haga clic con el botón secundario en Administrador en el panel derecho y, a continuación, haga clic en Propiedades.

8. Desactive la casilla de verificación Cuenta deshabilitada y, después, haga clic en Aceptar.

Si el servidor es un controlador de dominio, Usuarios y grupos locales no está disponible en Administración de equipos.

1. Inicie el equipo en modo a prueba de errores con funciones de red.

2. Inicie sesión como administrador.

3. Inicie el complemento Usuarios y equipos de Active Directory, expanda Usuarios y grupos locales y, a continuación, expanda Usuarios.

4. Haga clic con el botón secundario del mouse en Administrador y, a continuación, haga clic en Habilitar cuenta.

5. Reinicie el equipo.

Cómo iniciar sesión en Windows Server 2003 con la consola de recuperación

Puede utilizar la consola de recuperación para tener acceso al equipo aun cuando la cuenta Administrador local esté deshabilitada. Deshabilitar la cuenta de Administrador no impide iniciar sesión en la consola de recuperación como Administrador.

Troyano se aprovecha de una vulnerabilidad de Excel

El troyano es capaz de ocultarse en una hoja de cálculo que al ser abierta por el usuario, de inmediato crea una puerta trasera, por medio de la cual un atacante podría tomar el control de la máquina infectada.

Según la empresa de seguridad McAfee las versiones de Excel que se encuentran expuestas al troyano son:Excel 2000, 2002, 2003, 2007, 2004/2008 para Mac, Excel Viewer/Excel Viewer 2003.

Microsoft publicó un aviso de seguridad (Microsoft Security Advisory), por medio del cual informa que se encuentra analizando el problema con el objeto de publicar un parche que logre solucionar la vulnerabilidad detectada en Excel.

Google se suma a la guerra contra el monopolio de Microsoft

En un post de su blog de políticas públicas, Google dejó en claro los tres motivos por lo que este es un tema de alta relevancia, que también explicarían el porqué habría tomado una medida tan enérgica:

1. Porque los navegadores son críticos para la Internet, permitiendo la navegación, búsqueda de información, chat, correo electrónico y redes sociales, haciéndolos cruciales para la innovación online.

2. Porque la gran G cree que el mercado de navegadores aún es poco competitivo por la posición dominante de Microsoft en el mercado y del protagonismo artificial de su mascota, Internet Explorer, dándole una ventaja injusta y echando abajo otros browsers no por su falta de funcionalidades, sino por su poca influencia.

3. Porque el lanzamiento de Chrome le habría dado mucha experiencia a Google, y que esta visión le puede ser útil a la UE en su investigación de soluciones para corregir el problema e incentivar la competitividad.

Algunos pueden decir que Google sólo le quiere asegurar a Chrome un asiento en la búsqueda de candidatos para acompañar una presunta versión de Windows con un segundo navegador incluido, pero de todas formas su peso le da un gran protagonismo a esta investigación, lo que siempre es agradecido.

jueves, 26 de febrero de 2009

Trabajadores despedidos de Microsoft deben devolver parte de la indemnización

Dongle USB para compartir datos e internet desde cualquier PC con Windows

No es necesario que las maquinas tengan el mismo Sitema Operativo pero solo trabaja para Windows Vista, XP, 2000, ME, y 98SE para poder trabajar con el software de Easy Suite e Internet Connection. Y con un cable de 2 metros será suficiente para transferir tus videos a la netbook de quien quieras sin necesidad de un router o red Wi-Fi.

Microsoft ultima un Windows Server de bajo coste

Lo que sí ha hecho Microsoft es publicar un post en su blog de la división Windows Server en el que se reitera lo avanzado por Steve Ballmer, aunque tampoco aquí se facilita más información. Aunque Microsoft tiene un amplio rango de productos Windows Server, algunos analistas consideran que sigue existiendo un vacío en la gama más básica. Así, para algunos clientes incluso la versión Small Business Server (que incluye Windows Server, Exchange Server y SQL Server, entre otras aplicaciones) sigue siendo demasiado grande para sus necesidades. Por último, cabe señalar que en esta charla con los analistas financieros, Steve Ballmer también señalaba que Windows 7, el próximo sistema operativo de Microsoft que saldrá a la venta a finales de este año o principios del que viene, será compatible con los netbooks. Además, Ballmer considera que la venta de ordenadores personales será leve y que las condiciones económicas seguirán siendo un reto durante los próximos años.

Nueva información de la salud de Jobs y su regreso al trabajo

No obstante, sólo transcurrieron unos días y Jobs tuvo que tomar seis meses de licencia médica porque sus problemas de salud estarían interfiriendo con el trabajo de Apple y serían más graves de lo que se pensaba, pero tras sólo dos días, se dijo que incluso se encontraría evaluando un trasplante de hígado por las complicaciones en el tratamiento de su cáncer de páncreas que había necesitado en el 2004.

Hasta aquí todo parecía anunciar que las cosas iban de mal en peor, pero ayer en la junta anual de accionistas de Apple, Timothy Cook (Jefe de Operaciones y Director Ejecutivo Provisional) respondió algunas de las inquisitivas preguntas de los accionistas respecto a la salud de Steve Jobs y de la escueta información entregada, así que dijo que Jobs efectivamente volverá a las canchas en Junio, lo que reanima a sus seguidores al dar esperanzas de una positiva evolución de su salud.

Por lo demás, en la misma junta se aprobó la reelección de la cúpula de 8 miembros de Apple, entre cuyos integrantes encontramos a Steve Jobs, Al Gore y Eric Schmidt (CEO de Google). Lo que otorga un poco más de confianza y para finalizar el cierre, los accionistas le cantaron el “feliz cumpleaños” a Jobs aunque como era de presumirse no asistió físicamente a la cita.

lunes, 23 de febrero de 2009

Ordenadores Mac atacados por un troyano a través del software iWork 09

Cuando los distribuidores de todo tipo de malware desarrollan un virus, un troyano, lo hacen generalmente con la intención de llegar al mayor número de usuarios infectando el máximo de ordenadores; por esta razón los ordenadores que llevan Windows instalado son los reciben el mayor número de ataques ya que es el sistema operativo más utilizado y por esta misma razón es poco frecuente escuchar de algún virus en los ordenadores de Apple.

Cuando los distribuidores de todo tipo de malware desarrollan un virus, un troyano, lo hacen generalmente con la intención de llegar al mayor número de usuarios infectando el máximo de ordenadores; por esta razón los ordenadores que llevan Windows instalado son los reciben el mayor número de ataques ya que es el sistema operativo más utilizado y por esta misma razón es poco frecuente escuchar de algún virus en los ordenadores de Apple.Y esa es la noticia ya que los Mac de Apple han sido recientemente objeto del ataque de un troyano materializado a través del paquete de ofimática de Apple, el iWork 09. El troyano llamado OSX.Trojan.Services.A ha sido distribuido a través de una copia pirata de este iWork 09 que circula en las redes de intercambio con lo que son muchos los usuarios que han quedado infectados al querer ahorrarse un dinerillo en la compra de ese software.

La cuestión es que dicho software fué alterado para que a la misma vez que se instale, se ejecute el iWorkServices.pkg que será lo que desencadene la libre circulación de código malicioso por nuestro ordenador en busca de todo tipo de información aunque según los expertos su nivel de amenaza es bajo.

Wireshark, Un Sniffer Completo y Open Source

Wireshark es la evolución de Ethereal, un conocidísimo sniffer muy utilizado por todos los que nos dedicamos al networking en el mundo, de hecho, es mi sniffer favorito por varias razones, pero principalmente porque se puede ejecutar en casi cualquier sistema operativo que conozcáis.

Pero antes de nada ¿qué es un sniffer?, un sniffer es un programa que captura las tramas o paquetes que circulan por la red, y sirve para analizarlas, ya sea para uso docente, profesional o malicioso, con un sniffer se puede ver cada uno de los bits enviados por una trama ethernet por poner un ejemplo, y sirve para averiguar con exactitud como está funcionando una red en un momento determinado.

Mucha gente utiliza los sniffers simplemente para capturar passwords, pero su utilidad es enorme para todos los profesionales que trabajamos en el mundo del networking.

Se trata de una herramienta magnífica que nos proporciona una información que no podríamos obtener de ninguna otra forma.

En este pantallazo de arriba podemos ver la ventana de trabajo principal, en la cual podemos ver (en este caso) las tramas ethernet, toda la información que va encapsulada y en la parte inferior su valor en hexadecimal.

Con este tipo de herramientas sin embargo es posible capturar passwords de telnet o passwords y conversaciones de Microsoft Messenger de forma muy sencilla utilizando la función “Follow TCP Stream” debido a que ni telnet ni la aplicación de mensajería de Microsoft utiliza encriptación alguna en sus comunicaciones, así que mucho cuidadito con utilizar o telnet el messenger, porque obtener la información es tan fácil como decirle al wireshark que capture y luego que siga el stream de TCP.

Tutorial de Virtual PC

Muchas veces sentimos curiosidad de probar algún sistema operativo pero no sabemos como hacerlo o tenemos miedo a instalar, particionar, etc .También necesitamos muchas veces usar programas, aplicaciones que no se puedan ejecutar o no estén disponibles para el sistema operativo que usamos.

Para poder hacer esto podemos usar Virtual PC , digamos que crea ” ordenadores virtuales ”.

De esta manera podemos probar diferentes sistemas operativos sin necesidad de modificar nada en nuestro ordenador.

Decir que Virtual PC fue desarrollado por Connectix y posteriormente adquirido por la todopoderosa Microsoft. Al existir una gran competencia entre el producto adquirido por Microsoft y otro sistema de “virtualización llamado VMware y competiendo entre ellos para ofrecer su producto a un menor precio al final ambos productos pasaron a ser gratuitos a partir de julio del 2006.

Este programa se puede descargar desde aquí

Cabe destacar que Virtual PC viene incorporado en Microsoft Windows Vista Enterprise.

Después de está introducción pasemos a instalar Virtual PC.

Una vez ejecutado el archivo de instalación nos aparecerá un asistente:

Damos a siguiente y veremos el contrato de licencia del programa:

Lógicamente aceptamos y seguimos con la instalación

La pantalla que aparece es la de datos de usuario

En esta pantalla podemos elegir si queremos que este programa se instale para todos los usuarios que usan el equipo (si hay creadas diferentes cuentas) o por el contrario que solo se instale en esta cuenta .

Elegimos la opción que más nos interese y pasamos a la siguiente fase:

Aquí podemos elegir la ruta de instalación en la que queremos instalar el programa, el programa nos ofrece una por defecto si queremos cambiar su ubicación, pulsamos en el botón Cambiar y elegimos la que más nos convenga. Una vez elegida la ubicación del programa ya solo nos queda comenzar con la instalación del mismo, seleccionamos Instalar.

Si todo transcurre correctamente , aparecerá un cuadro de dialogo informándonos de que la instalación se ha efectuado correctamente:

Pulsamos finalizar y ya tenemos instalado en nuestro equipo Virtual PC.

Ahora ya solo nos queda crear un máquina virtual .

Nos vamos al menú inicio/programas y seleccionamos Virtual PC

Al arrancar la aplicación nos aparecerán dos ventanas:

Como es lógico tenemos que pulsar siguiente en el asistente ya que no tenemos nada creado aún.

En las siguientes pantallas del asistente es donde vamos a empezar a crear nuestra primera máquina virtual.

Aparecerá una pantalla en la que se muestran varias opciones.

Como estamos creando nuestra máquina virtual (no tenemos ninguna creada) seleccionamos la primera opción (como se muestra en la imagen)

Eligiendo esta opción podemos ver todas las opciones de configuración para crear nuestra primera máquina virtual.

Pulsamos siguiente y pasamos a otra pantalla en la que podemos elegir el nombre que daremos a muestra máquina virtual. Decir que este nombre será el archivo donde el programa va ir almacenado toda su información.

Podemos elegir otra ruta, si no cambiamos nada el programa lo instalará en su carpeta por defecto Mis Documentos/ Mis archivos virtuales.

En esta pantalla como véis no hace falta cambiar nada (solo en caso de querer cambiar la ruta)

Seguimos entonces con la creación

En la siguiente pantalla vemos que podemos elegir entre una serie de sistemas operativos.

Lógicamente si el sistema que queremos instalar aparece en la lista lo seleccionamos sino es así seleccionamos la opción “Otro” y continuamos pulsando siguiente.

Aparecerá un asistente para poder escoger la cantidad de memoria RAM que tendrá nuestra máquina virtual.

Tenemos dos opciones dejar que el propio Virtual PC nos asigne una determinada cantidad de memoria o asignarla nosotros manualmente.

Elegimos la opción que creamos conveniente y continuamos (siguiente)

Nos aparecerá una pantalla para poder crearnos un disco virtual:

Como es de imaginar (no tenemos ningún disco duro virtual) seleccionamos la segunda opción “Un nuevo disco virtual” y continuamos.

Veremos la siguiente pantalla:

En ella podemos elegir la ubicación de nuestro equipo virtual (por defecto el programa lo guarda en la misma ruta que seleccionamos al guardar el archivo del equipo virtual).

Los discos virtuales que se crean son de expansión dinámica así que no debemos preocuparnos.

Lo que hace la expansión dinámica es que el disco ocupara el menor tamaño posible y se irá incrementando el tamaño del disco dependiendo de las necesidades (S.O, Programas instalados en la máquina virtual, etc)

Pulsamos siguiente y tenemos la parte final del asistente en ella se muestra el resumen de las opciones escogidas en el asistente:

Pulsamos Finalizar y se creará la máquina virtual.

En la ventana de la consola nos tiene que aparecer el equipo virtual que acabamos de crear

Desde aquí podemos cambiar algunos parámetros de nuestra máquina virtual, para hacerlo debemos seleccionar la opción “Configuración” tal y como muestra la imagen siguiente:

Aquí podemos ver , editar y personalizar nuestra recién creada máquina virtual, no explicaré todas las opciones solo las más interesantes aparte que la mayoría están explicadas de manera fácil por el programa:

![]() Memoria : Puedes modificar la cantidad de memoria RAM

Memoria : Puedes modificar la cantidad de memoria RAM

![]() Unidad de CD/DVD : Para añadir a la maquina virtual una unidad óptica (corresponde a nuestra unidad óptica física) Opción importante para posteriormente poder usar esta unidad para instalar programas , etc

Unidad de CD/DVD : Para añadir a la maquina virtual una unidad óptica (corresponde a nuestra unidad óptica física) Opción importante para posteriormente poder usar esta unidad para instalar programas , etc

![]() Puertos : Podemos asignar los puertos serie y paralelo a nuestra máquina virtual , así podemos usar una impresora por ejemplo.

Puertos : Podemos asignar los puertos serie y paralelo a nuestra máquina virtual , así podemos usar una impresora por ejemplo.

![]() Red : Aquí podemos asociar y decidir las interfaces de nuestra máquina.

Red : Aquí podemos asociar y decidir las interfaces de nuestra máquina.

Una vez configurados todas las opciones que necesitemos ya podemos comenzar a usar nuestra máquina virtual.

Para hacerlo solo hay que pulsar inicio en la ventana de la consola:

Al pulsar inicio nuestra máquina arrancará tal y como lo haría un equipo físico (aparecerá Bios)

Para instalar un sistema operativo lo haríamos igual que si lo hiciéramos en un equipo físico.

Generalmente usaríamos el cd/dvd del S.O

Cabe destacar que una vez que arrancamos nuestra máquina virtual desde el Menú de la ventana se pueden ejecutar varias acciones.

Instalar Aplicaciones

Instalar aplicaciones en nuestra máquina virtual es muy sencillo lo haríamos como lo hacemos en nuestro equipo físico mediante la unidad de cd/dvd virtual que hemos creado anteriormente, etc.

También se pueden montar imágenes mediante la opciónCapturar imagen del Cd del menú CD situado en la ventana del programa.

Una vez que hayamos salido de la máquina virtual para arrancar Virtual PC solo tenemos que arrancar el programa desde el menú inicio.

Ya solo nos queda disfrutar de nuestra máquina virtual.

No hay excusas para no probar sistemas operativos alternativos al nuestro por miedo a perder información , etc con Virtual PC

viernes, 20 de febrero de 2009

Eliminar el logo de Windows al inicio del sistema

Podemos acelerar considerablemente el inicio de Windows XP desactivando el logo que aparece al iniciar el sistema.

Podemos acelerar considerablemente el inicio de Windows XP desactivando el logo que aparece al iniciar el sistema. Para ello:

- Haz clic con el botón derecho sobre Mi PC luego selecciona Propiedades.

- En la pestaña Opciones avanzadas, pulsa el botón Configuración de la sección Inicio y recuperación.

- En la ventana que aparece pulsa el botón Editar de la sección Inicio del sistema.

- Añade el parámetro /noguiboot a la derecha del parámetro /fastdetect, dejando un espacio entre los dos

- Cierra el archivo boot.ini guardando la modificación (archivo -> guardar).

- Reinicia el PC, el logo de Windows con la barra de progresión habrá desaparecido...

Virus, Troyanos, Gusanos y el Conficker.A

Junto al gusano se instala asociado el troyano llamado Win32/IRCbot.BH, la infección se produce, de momento, de tres modos distintos: a través de una brecha en seguridad en el sistema operativo Windows, mediante la decodificación de contraseñas débiles, y a través de memorias USB.

Enlace del parche de seguridad:

http://www.microsoft.com/technet/security/Bulletin/MS08-067.mspx

Creando aplicaciones portables en Windows

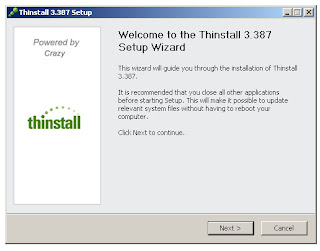

VMware Thinstall es uno de los mejores programas para crear aplicaciones portables, su uso es bien fácil.

Con este programa se han realizado grandes portables que hasta el momento manualmente son muy complicados realizar, tales como el Office 2003/2007, Internet Explorer 7, Photoshop CS3, MySQL, etc.

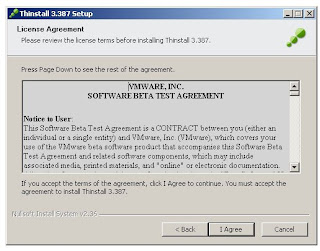

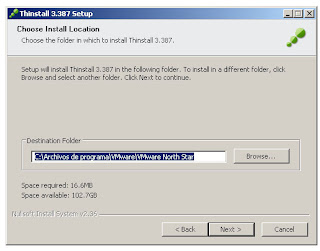

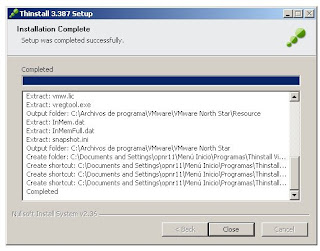

Paso 1: Instalación de la aplicación, le damos todo a siguiente y luego a Close.

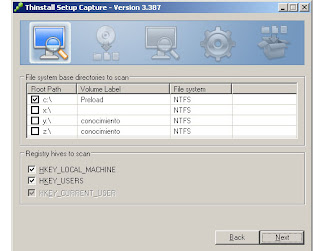

Paso 2: Haciendo una imagen del registro de Windows para ver posteriormente las modificaciones que se han hecho.

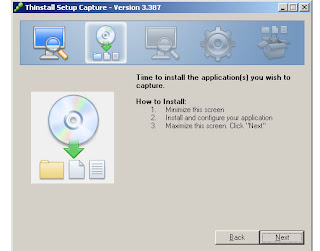

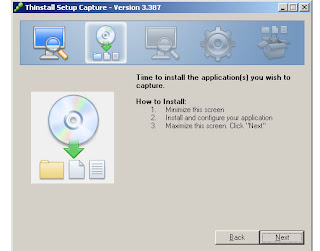

Paso 3: Capturando la instalación, cuando nos aparece la pantalla de a continuación, minimizamos la ventana, instalamos la aplicación y maximizamos la ventana y le damos a Next.

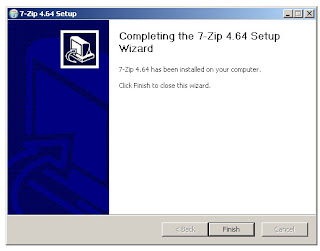

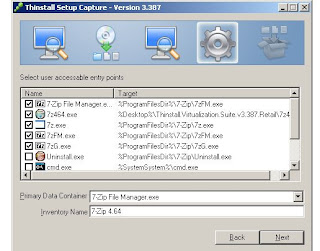

En este caso hemos instalado el 7zip un poderoso compresor de archivos, después de todo pulsar en Siguiente y nos saldrá la siguiente pantalla de fin de la instalación:

Una vez finalizada la instalación, maximizamos el Thinstall y le damos a Next.

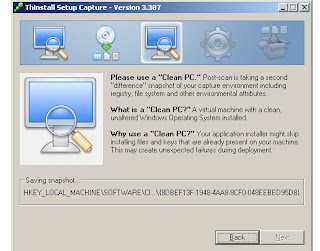

Ahora el capturador, escaneará y comparará los cambios del registro de Windows y los archivos:

Paso 4: Seleccionamos las aplicaciones que creamos necesarias por la aplicación instalada y luego le damos a Next.

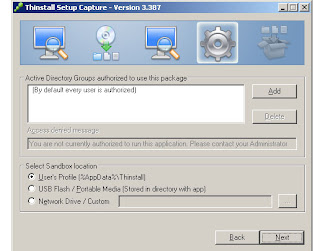

Después nos saldrá una pantalla en la que podremos asignarle usuarios que puedan ejecutar la aplicación, que en este caso lo que hacemos es darle solo a Next.

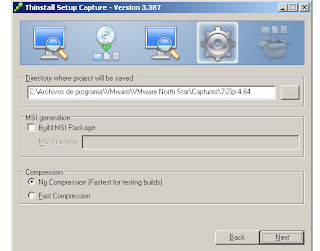

Ahora nos preguntará dónde queremos guardar nuestro proyecto, le damos en la opción de Compression, Fast Compression y luego al Next.

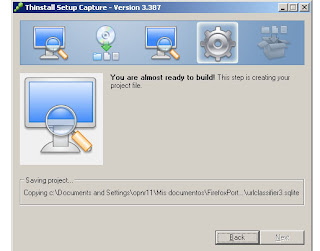

Esperamos a que se guarde el proyecto.

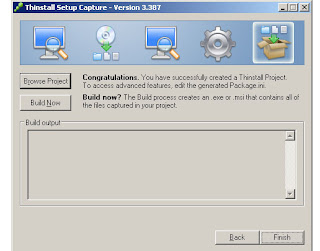

Una vez que nos salga la próxima pantalla, le damos al botón Build Now y el capturador nos creará un portable en el directorio donde hemos guardado el proyecto, le damos al botón Finish y ya lo tenemos.

Mas informacion aqui:

http://www.thinstall.com/